后台管理系统权限,后台管理系统权限的重要性与实现策略

时间:2024-11-30 来源:网络 人气:

后台管理系统权限的重要性与实现策略

在信息化时代,后台管理系统作为企业内部的核心应用,其权限管理的重要性不言而喻。良好的权限管理能够确保数据安全,防止非法访问,提高系统运行效率。本文将探讨后台管理系统权限的重要性,并分析几种常见的权限实现策略。

一、后台管理系统权限的重要性

1. 数据安全:权限管理是保障数据安全的第一道防线。通过权限控制,可以限制用户对敏感数据的访问,防止数据泄露和篡改。

2. 防止非法访问:权限管理可以防止未授权用户访问系统,降低系统被恶意攻击的风险。

3. 提高系统运行效率:合理的权限分配可以确保用户在各自的职责范围内高效地完成工作,避免因权限不当导致的资源浪费。

4. 符合法律法规要求:许多行业对后台管理系统的权限管理有明确的要求,如《中华人民共和国网络安全法》等。良好的权限管理有助于企业合规经营。

二、后台管理系统权限实现策略

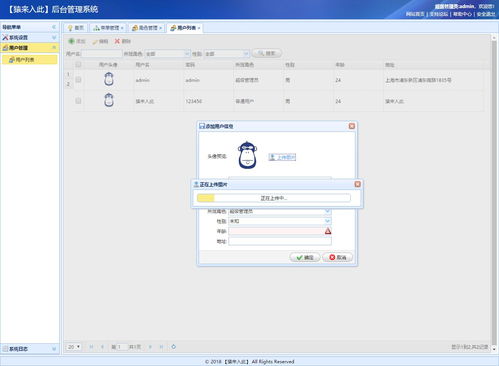

1. 基于角色的访问控制(RBAC)

基于角色的访问控制是一种常见的权限管理策略,它将用户划分为不同的角色,并为每个角色分配相应的权限。用户通过所属角色获得权限,从而实现对资源的访问控制。

2. 基于属性的访问控制(ABAC)

基于属性的访问控制是一种更加灵活的权限管理策略,它根据用户的属性(如部门、职位、权限等级等)来决定用户对资源的访问权限。ABAC可以更好地适应复杂的企业环境。

3. 基于任务的访问控制(TBAC)

基于任务的访问控制是一种以任务为导向的权限管理策略,它将用户划分为不同的任务组,并为每个任务组分配相应的权限。用户通过完成任务获得权限,从而实现对资源的访问控制。

4. 基于策略的访问控制(PAC)

基于策略的访问控制是一种以策略为导向的权限管理策略,它根据预设的策略来决定用户对资源的访问权限。PAC可以更好地适应动态的企业环境。

三、后台管理系统权限管理实践

1. 权限分级

根据企业实际情况,将权限分为不同的级别,如基础权限、高级权限等。不同级别的权限对应不同的操作权限,确保用户在各自的职责范围内操作。

2. 权限分配

根据用户角色或属性,为用户分配相应的权限。在分配权限时,应充分考虑用户的工作职责和业务需求。

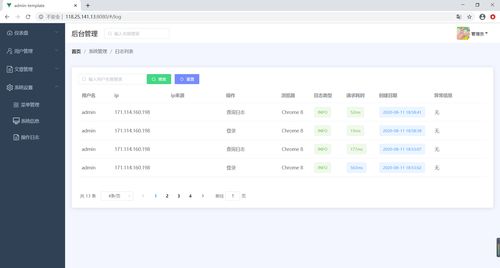

3. 权限审计

定期对权限进行审计,检查权限分配是否合理,是否存在越权操作等问题。一旦发现问题,应及时进行调整。

4. 权限回收

当用户离职或职位变动时,应及时回收其权限,避免因权限不当导致的潜在风险。

后台管理系统权限管理是企业信息化建设的重要组成部分。通过合理的权限管理策略和实践,可以有效保障数据安全,提高系统运行效率,降低企业运营风险。企业在进行后台管理系统权限管理时,应根据自身实际情况,选择合适的权限管理策略,并不断完善和优化权限管理体系。

相关推荐

教程资讯

教程资讯排行